Claves / serials de instalacion

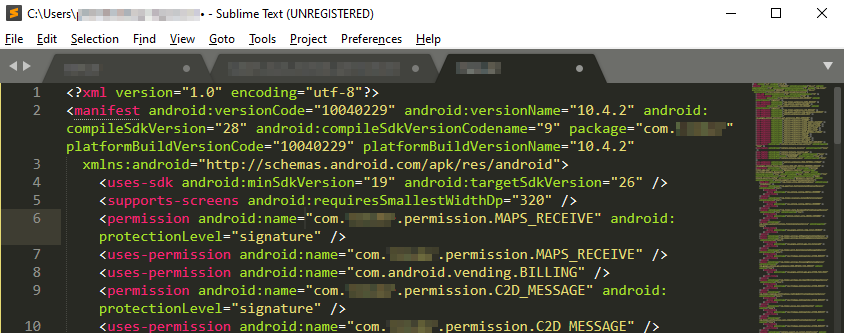

Windows: Windows 10 Home: TX9XD-98N7V-6WMQ6-BX7FG-H8Q99Windows 10 Home Idioma Único: 7HNRX-D7KGG-3K4RQ-4WPJ4-YTDFHWindows 10 Pro: VK7JG-NPHTM-C97JM-9MPGT-3V66TWindows 10 Enterprise: NPPR9-FWDCX-D2C8J-H872K-2YT43 SublimeText3: —– BEGIN LICENSE —–Member J2TeaMSingle User LicenseEA7E-1011316D7DA350E 1B8B0760 972F8B60 F3E64036B9B4E234 F356F38F 0AD1E3B7 0E9C5FADFA0A2ABE 25F65BD8 D51458E5 3923CE8087428428 79079A01 AA69F319 A1AF29A4A684C2DC 0B1583D4 19CBD290 217618CD5653E0A0 BACE3948 BB2EE45E 422D2C87DD9AF44B 99C49590 D2DBDEE1 75860FD28C8BB2AD B2ECE5A4 EFC08AF2 25A9B864—— END LICENSE —— VMware Workstation 16 Pro: … Leer más