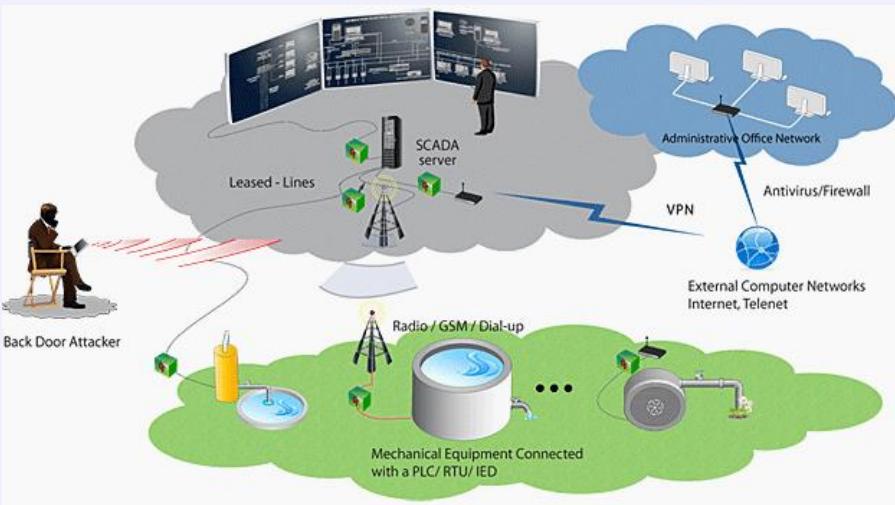

SCADA – Analisis de entornos industriales

El área de superficie de ataque se puede determinar a partir del diagrama de arquitectura de la red y qué tan bien se segrega del resto de la misma. En el diagrama anterior, una red corporativa y SCADA están separadas por un firewall. Asumimos que las reglas del firewall están configuradas correctamente y no se … Leer más