- Claves / serials de instalacion

Windows: Windows 10 Home: TX9XD-98N7V-6WMQ6-BX7FG-H8Q99Windows 10 Home Idioma Único: 7HNRX-D7KGG-3K4RQ-4WPJ4-YTDFHWindows 10 Pro: VK7JG-NPHTM-C97JM-9MPGT-3V66TWindows 10 Enterprise: NPPR9-FWDCX-D2C8J-H872K-2YT43 SublimeText3: —– BEGIN LICENSE —–Member J2TeaMSingle User LicenseEA7E-1011316D7DA350E 1B8B0760 972F8B60 F3E64036B9B4E234 F356F38F 0AD1E3B7 0E9C5FADFA0A2ABE 25F65BD8 D51458E5 3923CE8087428428 79079A01 AA69F319 A1AF29A4A684C2DC 0B1583D4 19CBD290 217618CD5653E0A0 BACE3948 BB2EE45E 422D2C87DD9AF44B 99C49590 D2DBDEE1 75860FD28C8BB2AD B2ECE5A4 EFC08AF2 25A9B864—— END LICENSE —— VMware Workstation 16 Pro: … Leer más

Windows: Windows 10 Home: TX9XD-98N7V-6WMQ6-BX7FG-H8Q99Windows 10 Home Idioma Único: 7HNRX-D7KGG-3K4RQ-4WPJ4-YTDFHWindows 10 Pro: VK7JG-NPHTM-C97JM-9MPGT-3V66TWindows 10 Enterprise: NPPR9-FWDCX-D2C8J-H872K-2YT43 SublimeText3: —– BEGIN LICENSE —–Member J2TeaMSingle User LicenseEA7E-1011316D7DA350E 1B8B0760 972F8B60 F3E64036B9B4E234 F356F38F 0AD1E3B7 0E9C5FADFA0A2ABE 25F65BD8 D51458E5 3923CE8087428428 79079A01 AA69F319 A1AF29A4A684C2DC 0B1583D4 19CBD290 217618CD5653E0A0 BACE3948 BB2EE45E 422D2C87DD9AF44B 99C49590 D2DBDEE1 75860FD28C8BB2AD B2ECE5A4 EFC08AF2 25A9B864—— END LICENSE —— VMware Workstation 16 Pro: … Leer más - iGoat – iOS Reverse Engineering

Se van a realizar algunas de las pruebas básicas sobre la aplicacion vulnerable para iOS, iGoat. Requerimientos en dispositivo movil: iGoat Frida Cycript Cycript permite explorar y modificar aplicaciones en ejecución en iOS utilizando un híbrido de sintaxis Objective-C ++ y JavaScript a través de una consola interactiva que presenta resaltado de sintaxis y finalización … Leer más

Se van a realizar algunas de las pruebas básicas sobre la aplicacion vulnerable para iOS, iGoat. Requerimientos en dispositivo movil: iGoat Frida Cycript Cycript permite explorar y modificar aplicaciones en ejecución en iOS utilizando un híbrido de sintaxis Objective-C ++ y JavaScript a través de una consola interactiva que presenta resaltado de sintaxis y finalización … Leer más - OMG cable

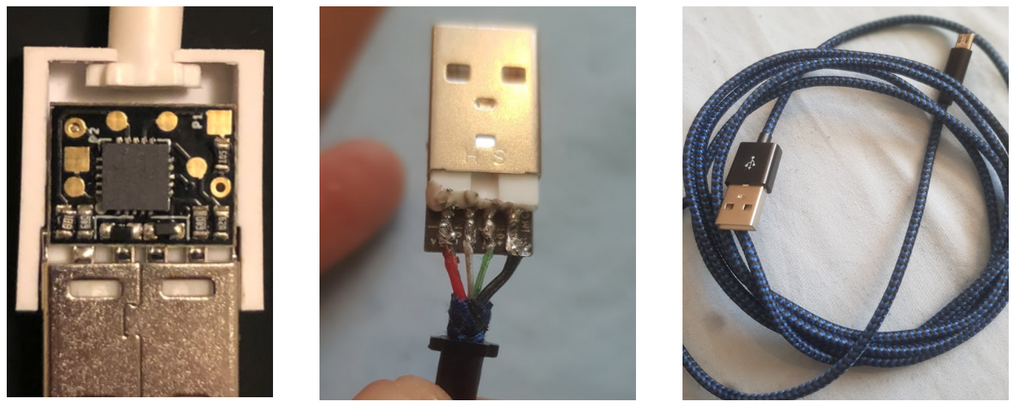

¿Qué es “Hardware Hacking”? El término “Hardware Hacker”, por definirlo de alguna manera va ligado a la filosofía “Do ityourself” (DIY) hazlo tu mismo, todos somos “makers”, personas con la capacidad de crear yconstruir cosas que pueden interactuar con el entorno. Ésta definición unida a la profesión que nos ocupa da lugar a la creación … Leer más

¿Qué es “Hardware Hacking”? El término “Hardware Hacker”, por definirlo de alguna manera va ligado a la filosofía “Do ityourself” (DIY) hazlo tu mismo, todos somos “makers”, personas con la capacidad de crear yconstruir cosas que pueden interactuar con el entorno. Ésta definición unida a la profesión que nos ocupa da lugar a la creación … Leer más - Digispark

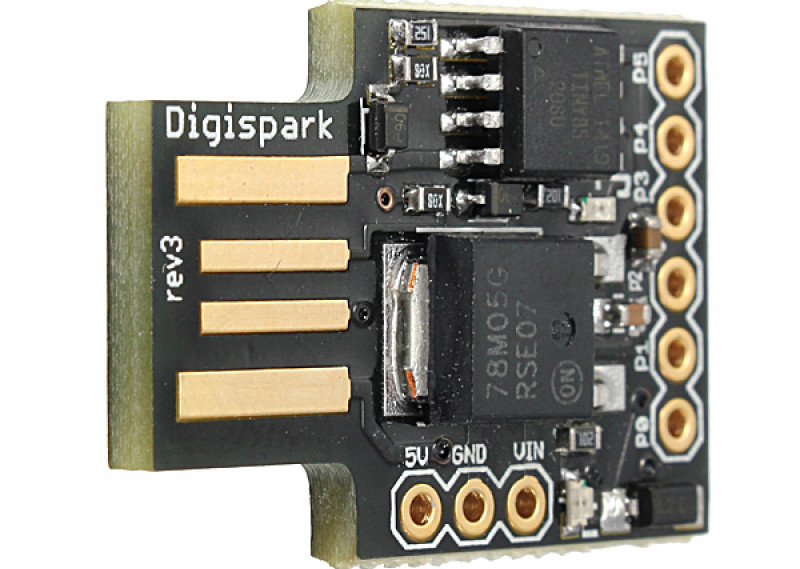

Attiny85 es un pequeño microcontrolador, con el que es posible realizar pequeños proyectos, en los que no necesiten gran cantidad de memoria ni de entradas o salidas. Su programacion es mediante Arduino. Debido al bajo coste este microcontrolador se monta en muchas placas como por ejemplo Digispark: El proyecto Digispark fue iniciado por Erik Kettenburg … Leer más

Attiny85 es un pequeño microcontrolador, con el que es posible realizar pequeños proyectos, en los que no necesiten gran cantidad de memoria ni de entradas o salidas. Su programacion es mediante Arduino. Debido al bajo coste este microcontrolador se monta en muchas placas como por ejemplo Digispark: El proyecto Digispark fue iniciado por Erik Kettenburg … Leer más - Backdorizando dispositivos

Hace algún tiempo preparé una charla (Redteam HID attacks) para comentar algunas técnicas y mitigaciones usando HIDs (dispositivos de interfaz humana): En una parte de la presentación se muestra como se «injertan» HIDs en otros dispositivos para su ocultación, trasteando estos días, se me ha ocurrido modificar un punto de acceso WiFi: Materiales usados: Punto … Leer más

Hace algún tiempo preparé una charla (Redteam HID attacks) para comentar algunas técnicas y mitigaciones usando HIDs (dispositivos de interfaz humana): En una parte de la presentación se muestra como se «injertan» HIDs en otros dispositivos para su ocultación, trasteando estos días, se me ha ocurrido modificar un punto de acceso WiFi: Materiales usados: Punto … Leer más - iOS Pentesting – Análisis Estático

Directorio de aplicaciones Una aplicación para iOS tiene dos carpetas principales donde guarda los datos: Los datos estáticos se guardan en /Applications o /var/containers/Bundle/Application/ dependiendo de si la aplicación es nativa o descargada a través de AppStore respectivamente. Los datos dinámicos en la carpeta /var/mobile/Containers/Data/Application/. La aplicación guarda los datos utilizados en tiempo de ejecución. Sistema de archivos: … Leer más

Directorio de aplicaciones Una aplicación para iOS tiene dos carpetas principales donde guarda los datos: Los datos estáticos se guardan en /Applications o /var/containers/Bundle/Application/ dependiendo de si la aplicación es nativa o descargada a través de AppStore respectivamente. Los datos dinámicos en la carpeta /var/mobile/Containers/Data/Application/. La aplicación guarda los datos utilizados en tiempo de ejecución. Sistema de archivos: … Leer más - Laboratorio para Análisis de aplicaciones iOS

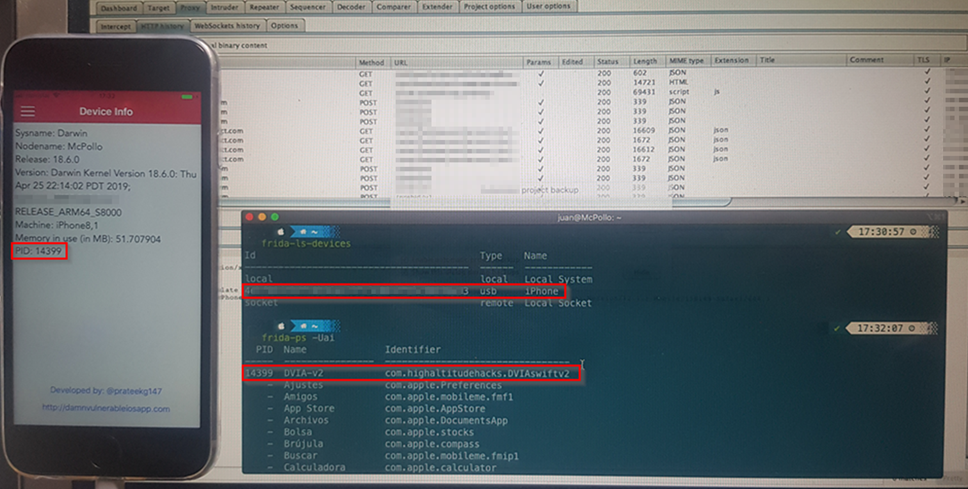

Contenido: 1 – Laboratorio iOS: Jailbreak. Cydia Instalación de Herramientas: OpenSSH SSLKillSitchv2 NewTerm y herramientas de terminal Frida & Objection Burpsuite Configuración del proxy Burpsuite Mobile Assistant 2 – Frida & Objection Evaluación Arsenal Scripts 1: Laboratorio iOS: Dispositivo físico: Iphone 6S (en este ejemplo). Se denomina jailbreak al proceso de suprimir algunas limitaciones en … Leer más

Contenido: 1 – Laboratorio iOS: Jailbreak. Cydia Instalación de Herramientas: OpenSSH SSLKillSitchv2 NewTerm y herramientas de terminal Frida & Objection Burpsuite Configuración del proxy Burpsuite Mobile Assistant 2 – Frida & Objection Evaluación Arsenal Scripts 1: Laboratorio iOS: Dispositivo físico: Iphone 6S (en este ejemplo). Se denomina jailbreak al proceso de suprimir algunas limitaciones en … Leer más - fridump – Buscando en la memoria…

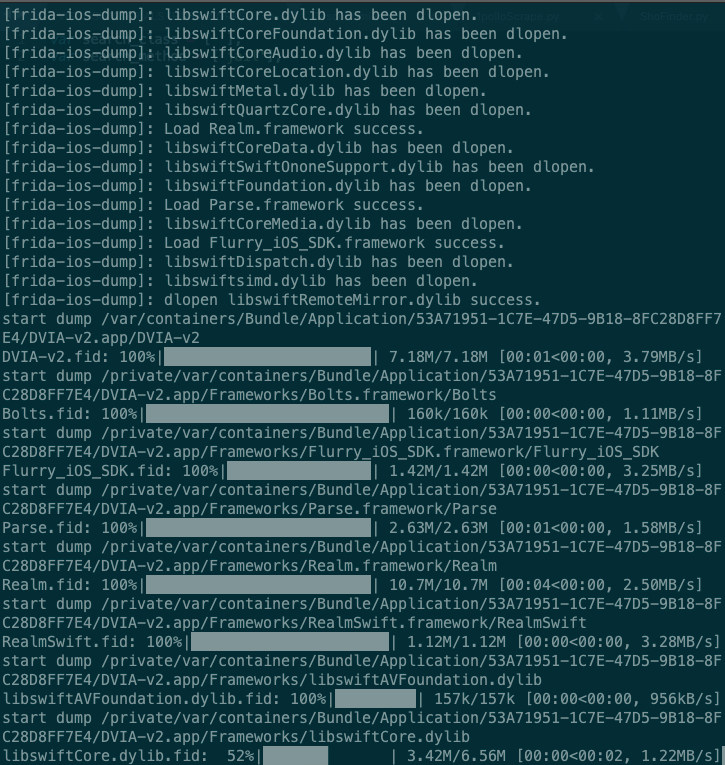

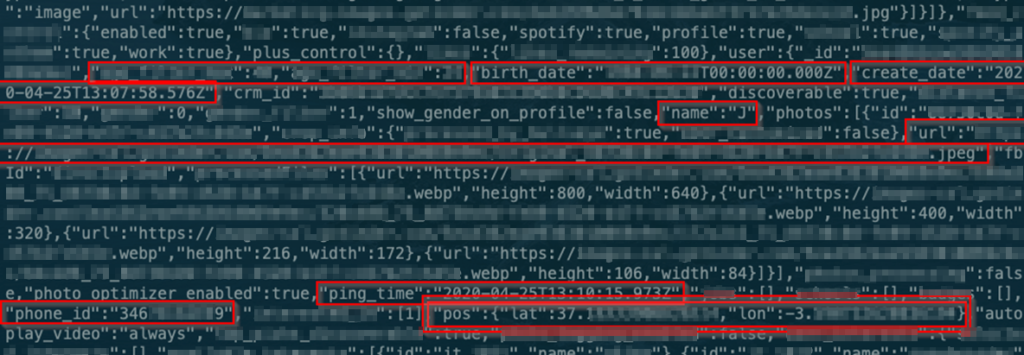

En este articulo se muestra como analizar el contenido de la memoria de un dispositivo móvil mediante fridump, una herramienta de código libre para el dumpeo de memoria de dispositivos Windows, Android e IOS usando Frida. Requerimientos: Frida fridump https://frida.re/ https://github.com/Nightbringer21/fridump Instalación: Procedimiento: Para empezar, listamos los procesos en ejecución mediante el comando: En este … Leer más

En este articulo se muestra como analizar el contenido de la memoria de un dispositivo móvil mediante fridump, una herramienta de código libre para el dumpeo de memoria de dispositivos Windows, Android e IOS usando Frida. Requerimientos: Frida fridump https://frida.re/ https://github.com/Nightbringer21/fridump Instalación: Procedimiento: Para empezar, listamos los procesos en ejecución mediante el comando: En este … Leer más - Ingenieria Inversa de Apps Android con Frida y RMS

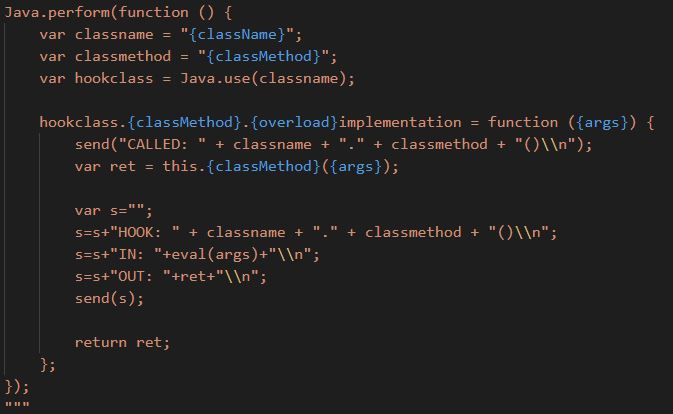

En este articulo veremos cómo aplicar ingeniería inversa a una aplicación Android, en este caso conectada a Firebase. Recuperaremos los id’s de los usuarios y a traves de la sobreescritura de metodos podremos obtener informacion real. Para ello mediante un análisis dinámico de la aplicación, obtendremos datos de usuarios registrados en la aplicación, vulnerables a … Leer más

En este articulo veremos cómo aplicar ingeniería inversa a una aplicación Android, en este caso conectada a Firebase. Recuperaremos los id’s de los usuarios y a traves de la sobreescritura de metodos podremos obtener informacion real. Para ello mediante un análisis dinámico de la aplicación, obtendremos datos de usuarios registrados en la aplicación, vulnerables a … Leer más